【CVE-2019-0708漏洞预警】Windows RDP 远程代码执行高危漏洞

发布时间:2019-05-16 16:59:00 来源: 互盟云

2019年5月15日,微软官方发布紧急安全补丁,修复了一个Windows远程桌面服务的远程代码执行漏洞CVE-2019-0708,利用此漏洞可能可以直接获取Windows服务器权限。

漏洞描述

微软官方紧急发布安全补丁,修复了一个Windows远程桌面服务的远程代码执行漏洞(CVE-2019-0708),该漏洞影响了某些旧版本的Windows系统。此漏洞是预身份验证,无需用户交互。当未经身份验证的攻击者使用RDP(常见端口3389)连接到目标系统并发送特制请求时,可以在目标系统上执行任意命令。甚至传播恶意蠕虫,感染内网其他机器。类似于2017年爆发的WannaCry等恶意勒索软件病毒。

漏洞评级

CVE-2019-0708严重

影响版本

Windows7

WindowsServer2008R2

WindowsServer2008

Windows2003

WindowsXP

安全建议

注:以下补丁修复方案均存在不可预知风险(黑屏或死机),建议修复前先备份数据/镜像

1、针对Windows7、WindowsServer2008和WindowsServer2008R2的用户,及时安装官方安全补丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

2、针对Windows2003及WindowsXP的用户,及时更新系统版本或安装官方补丁:

https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708

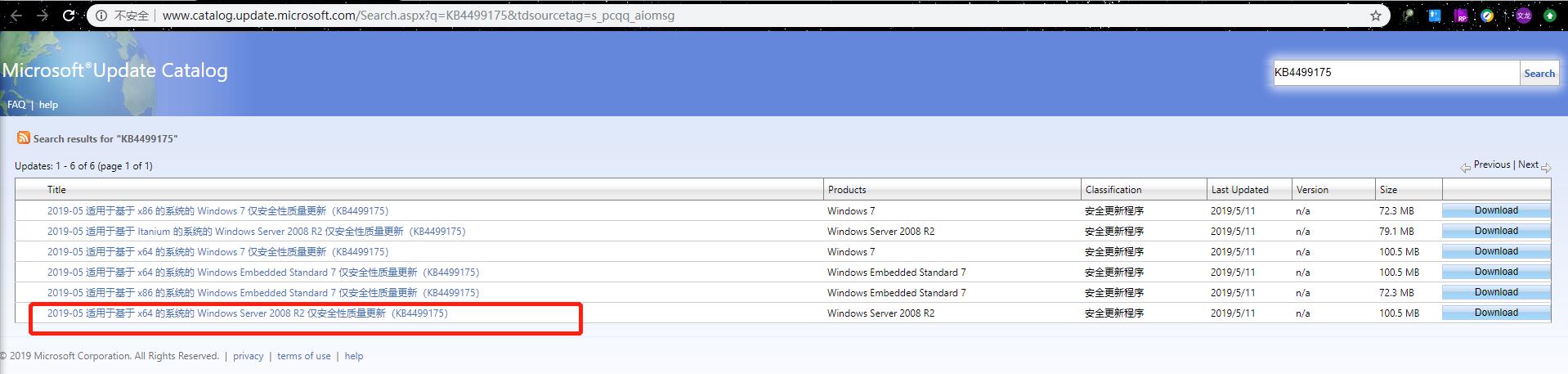

下载对应系统补丁

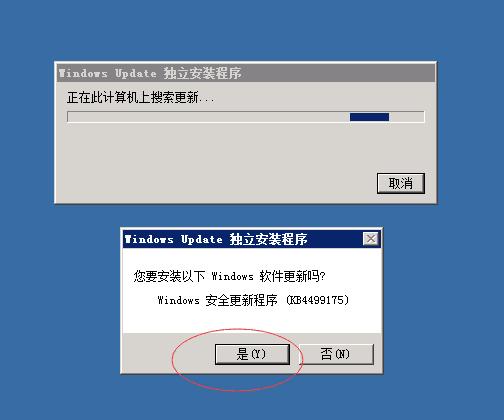

拷贝到云主机内部,安装

补丁安装完,重启才会生效,建议您在合适的时间进行重启

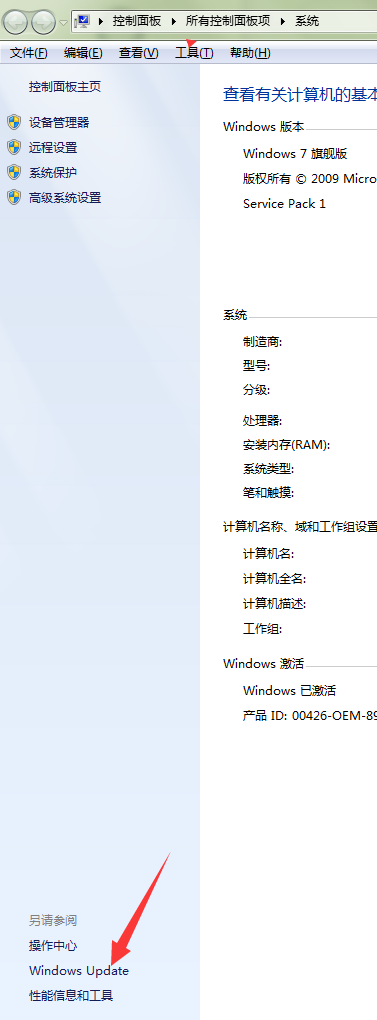

补丁更新方法二:

打开计算机属性,找到windowsUpdate

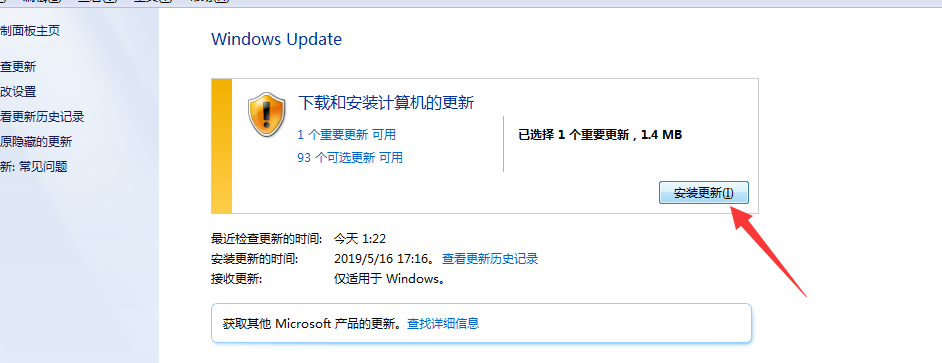

选择更新策略(下载更新,但是让我手动选择安装更新)

下载安装更新

更新安装完后需要重启生效

定期手动去执行安装更新补丁

本文来源:

https://www.humengyun.com/news-view-823.html